Czym jest usługa Azure Sentinel i do czego może się przydać?

Udostępnij!

Azure Sentinel – skorzystaj z SIEM i SOAR w jednym

Azure Sentinel to rozwiązanie firmy Microsoft, które łączy w sobie dwie technologie:

- SIEM (Security Information Event Management) – zarządzanie zdarzeniami i incydentami bezpieczeństwa

- SOAR (Security Orchestration, Automation and Response) – automatyczny sposób reagowania na zagrożenia.

Jak działa Azure Sentinel?

- zbiera dane w skali chmury dla wszystkich użytkowników, urządzeń, aplikacji i infrastruktury

- wykrywa zagrożenia i minimalizuje fałszywe alarmy

- bada zagrożenia za pomocą sztucznej inteligencji i poluje na podejrzane działania o dużej skali

- dzięki wbudowanej orkiestracji i automatyzacji typowych zadań szybko reaguje na incydenty.

Skąd Azure Sentinel bierze dane?

Po dołączeniu usługi Azure Sentinel do obszaru roboczego dodajemy źródła danych, aby rozpocząć ich pozyskiwanie. Azure Sentinel jest dostarczany z wieloma zapewniającymi integrację w czasie rzeczywistym łącznikami dla produktów firmy Microsoft. Są to m.in. łączniki Microsoft 365 Defender i źródła Microsoft 365, takie jak Office 365, Azure Active Directory (Azure AD), Microsoft Defender for Identity i Microsoft Cloud App Security.

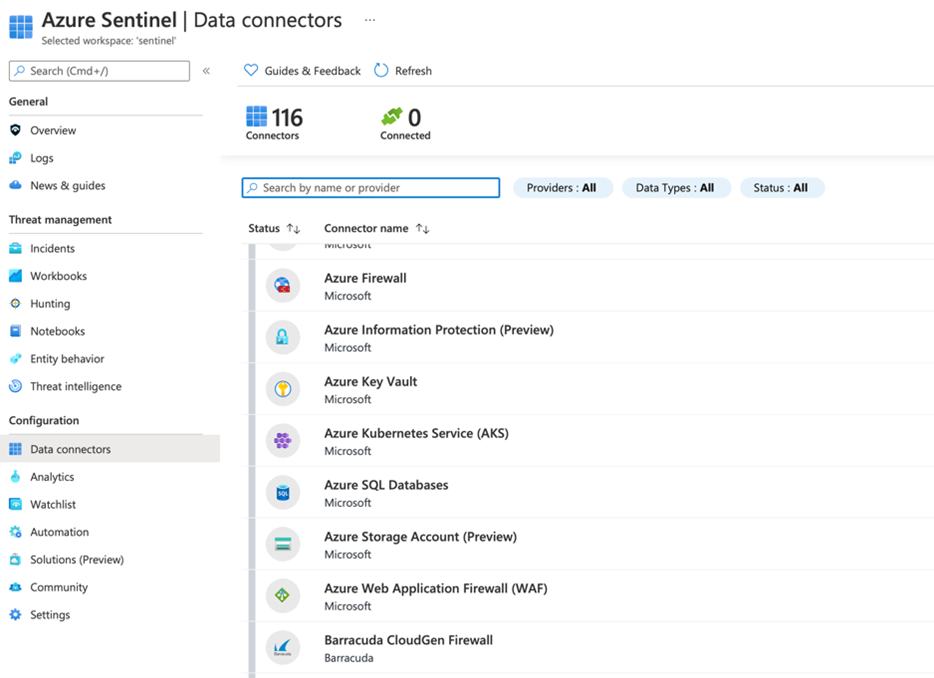

Wbudowane łączniki – na przykład Syslog, Common Event Format (CEF) lub interfejsy API REST – można włączyć także do szerszego ekosystemu zabezpieczeń dla produktów firm innych niż Microsoft. Da się podłączyć również dostawców innych chmur publicznych, jak AWS czy GCP. W chwili powstawania tego tekstu występuje 116 łączników.

Dostępna z menu nawigacyjnego Azure Sentinel strona łączników danych zawiera pełną listę łączników udostępnianych przez usługę Azure Sentinel oraz ich stan w obszarze roboczym.

Z czego składa się Azure Sentinel?

- Incidents – kontenery zagrożeń w organizacji — alerty, jednostki i wszelkie dodatkowe powiązane dowody. Incydent jest tworzony na podstawie alertów zdefiniowanych na stronie analizy bezpieczeństwa. Związane z alertami właściwości, takie jak ważność i stan, są ustawiane na poziomie incydentu.

- Workbooks – po połączeniu z Azure Sentinel ze źródłami danych można je wizualizować i monitorować za pomocą zapewniającej wszechstronność w tworzeniu niestandardowych pulpitów nawigacyjnych usługi Azure Monitor Workbooks. Chociaż w Azure Sentinel skoroszyty wyświetlają się inaczej, warto zobaczyć, jak tworzy się interaktywne raporty za pomocą skoroszytów Azure Monitor. Azure Sentinel umożliwia tworzenie niestandardowych skoroszytów na podstawie danych, a wbudowane szablony pozwalają na szybkie uzyskiwanie wglądu w dane zaraz po podłączeniu ich źródła.

- Hunting – narzędzie dla wyszukujących zagrożeń śledczych i analityków bezpieczeństwa. Funkcja wyszukiwania jest obsługiwana przez język zapytań Kusto (KQL).

- Notebooks – integrując się z notatnikami Jupyter, Azure Sentinel rozszerza zakres możliwych działań z zebranymi danymi. Funkcja notebooków łączy pełną programowalność z kolekcją bibliotek do uczenia maszynowego, wizualizacji i analizy.

- Entity behavior – Funkcja analizy zachowań użytkowników i jednostek w Azure Sentinel przekształca nieprzetworzone dane w istotne informacje poprzez profilowanie „zachowań użytkowników i jednostek” oraz wykorzystanie uczenia maszynowego do wykrywania nietypowych zachowań i identyfikowania zaawansowanych ataków.

- Threat intelligence – Sztuczna inteligencja zagrożeń cybernetycznych (CTI) może pochodzić z wielu źródeł, takich jak źródła danych typu open source, społeczności udostępniania analizy zagrożeń, płatne źródła analizy danych i badania zabezpieczeń w organizacjach. Może mieć zakres od raportów dotyczących motywacji, infrastruktury i technik aktora zagrożeń po konkretne obserwacje adresów IP, domen i skrótów plików. Zapewnia podstawowy kontekst nietypowych działań, dzięki czemu personel ds. zabezpieczeń może szybko działać w celu ochrony osób i zasobów.

- Analytics – umożliwia tworzenie niestandardowych alertów przy użyciu języka Kusto (KQL).

- Automation – zbiór procedur, które mogą być automatycznie wykonywane po alercie wyzwalanym przez Azure Sentinel. Playbooks. Wykorzystują Azure Logic Apps pomagające automatyzować i organizować zadania.

- Community – Społeczność open source ułatwiająca współpracę między klientami i partnerami korzystającymi z usługi GitHub. Można przeglądać w niej repozytorium GitHub, zapoznając się z przykładową zawartością m.in. reguł alertów, dodatków, poradników. .

Ile to kosztuje?

Wszystko, co dobre, musi kosztować. Można używać Azure Sentinel w modelu płatości Pay-as-you-go, płacąc około 2,20 Euro za pozyskany GB danych. Przy dużej ilości danych warto korzystać z rezerwacji, która obniża opłaty o co najmniej 50%.